Программа для создания вирусов - Продолжительность: 4:57 Fun Club 49 просмотров. Создание вируса для windows. Создать такую программу или переписать готовую под нужный номер совсем легко. Ведь мы не поддерживаем создание вирусов, не так ли? В этом сборнике собраны программы для создания вирусов: Троянов, червей и т.п.

Компьютерный вирус — Википедия. Компью. Даже если автор вируса не запрограммировал вредоносных эффектов, вирус может приводить к сбоям компьютера из- за ошибок, неучтённых тонкостей взаимодействия с операционной системой и другими программами. Кроме того, вирусы, как правило, занимают место на накопителях информации и потребляют некоторые другие ресурсы системы. В обиходе «вирусами» называют всё вредоносное ПО. С 1. 96. 1 года известны рабочие примеры таких программ. Зимой 1. 98. 4 года появились первые антивирусные утилиты — CHK4. BOMB и BOMBSQAD авторства Энди Хопкинса (англ. В начале 1. 98. 5 года Ги Вонг (англ. Gee Wong) написал программу DPROTECT — первый резидентный антивирус. Первые вирусные эпидемии относятся к 1. Brain. A. Кроме того, появились вирусы, заражающие объектные файлы (Shifter, 1. Src. Vir, 1. 99. 4).

С распространением пакета Microsoft Office получили распространение макровирусы (Concept, 1. В 1. 99. 6 году появился первый вирус для Windows 9. Win. 95. Boza, а в декабре того же года — первый резидентный вирус для неё — Win. Punch. С распространением сетей и Интернетафайловые вирусы всё больше ориентируются на них как на основной канал работы (Share. Fun, 1. 99. 7 — макровирус MS Word, использующий MS- Mail для распространения; Win. HLLP. De. Troie, 1. Melissa, 1. 99. 9 — макровирус и сетевой червь, побивший все рекорды по скорости распространения). Эру расцвета «троянских коней» открывает утилита скрытого удаленного администрирования Back. Orifice (1. 99. 8) и последовавшие за ней аналоги (Net. Bus, Phase). Вирус Win. CIH достиг апогея в применении необычных методов, перезаписывая Flash. BIOS зараженных машин (эпидемия в июне 1. В конце 1. 99. 0- x — начале 2. ПО и системного окружения, массовым переходом на сравнительно защищенные Windows семейства NT, закреплением сетей как основного канала обмена данными, а также успехами антивирусных технологий в обнаружении вирусов, построенных по сложным алгоритмам, последние стали всё больше заменять внедрение в файлы на внедрение в операционную систему (необычный автозапуск, руткиты) и подменять полиморфизм огромным количеством видов (число известных вирусов растет экспоненциально). Вместе с тем, обнаружение в Windows и другом распространенном ПО многочисленных уязвимостей открыло дорогу червям- эксплоитам. В 2. 00. 4 году беспрецедентные по масштабам эпидемии вызывают Ms. Blast (по данным Microsoft — более 1. Также расцветают социальные технологии — спам и фишинг — как средство заражения в обход механизмов защиты ПО. В начале на основе троянских программ, а с развитием технологий p. Rustock, 2. 00. 6, ок. Вирусы в числе прочего вредоносного ПО окончательно оформляются как средство киберпреступности. Компьютерный вирус был назван по аналогии с биологическими вирусами за сходный механизм распространения. По- видимому, впервые слово «вирус» по отношению к программе было употреблено Грегори Бенфордом (Gregory Benford) в фантастическом рассказе «Человек в шрамах». Так, переменная в подпрограмме PERVADE (1. Сейчас я расскажу, как без знания программирования написать свой. Кстати, вот некоторые RunDLL команды, которые могут использоваться при создании батников. GENERATOR DAT VIRUSOV - не плахой генератор bat вирусов. Извините что скрин не сделал данная программа защищена от снятия с неё скриншотов. Создание вирусов 26.01.17. Создание спам-ботов на С#. Естественно, скомпилированная программа будет преимуществом перед скриптом, для которого необходимо будет настроить. Программа для создания bat вирусов 5.0. Наша программа (вирус) будет выполняться путем преобразования текстового файла в пакетный файл Windows с расширением (*.bat). Создание самых простых вирусов не требует наличия специальных сред для разработки программ. И особых знаний, кстати, тоже. Создать вирусы довольно просто. Game kram 37 views · 1:21 · Р ANIMAL распространяться по диску, называлась VIRUS. Также, вирусом назвал свои программы Джо Деллинджер и, вероятно, это и было то, что впервые было правильно обозначено как вирус.

Нет общепринятого определения вируса. В академической среде термин был употреблён Фредом Коэном в его работе «Эксперименты с компьютерными вирусами». Из данного определения следует, что понятие вируса неразрывно связано с его интерпретацией в заданном контексте, или окружении. Фредом Коэном было показано. Он также приводит доказательство того, что в общем виде вопрос о том, является ли данная пара (M, X) : Xi . Если изначально вирусы распространялись на дискетах и других носителях, то сейчас доминируют вирусы, распространяющиеся через Интернет. Растёт и функциональность вирусов, которую они перенимают от других видов программ. В настоящее время не существует единой системы классификации и именования вирусов (хотя попытка создать стандарт была предпринята на встрече CARO в 1. Принято разделять вирусы: по поражаемым объектам (файловые вирусы, загрузочные вирусы, сценарные вирусы, макровирусы, вирусы, поражающие исходный код); файловые вирусы делят по механизму заражения: паразитирующие добавляют себя в исполняемый файл, перезаписывающие невосстановимо портят заражённый файл, «спутники» идут отдельным файлом. DOS, Windows, Unix, Linux, Android); по технологиям, используемым вирусом (полиморфные вирусы, стелс- вирусы, руткиты); по языку, на котором написан вирус (ассемблер, высокоуровневый язык программирования, сценарный язык и др.); по дополнительной вредоносной функциональности (бэкдоры, кейлоггеры, шпионы, ботнеты и др.). Через интернет, локальные сети и съемные носители. Вирусы распространяются, копируя своё тело и обеспечивая его последующее исполнение: внедряя себя в исполняемый код других программ, заменяя собой другие программы, прописываясь в автозапуск и другое. Вирусом или его носителем могут быть не только программы, содержащие машинный код, но и любая информация, содержащая автоматически исполняемые команды — например, пакетные файлы и документы Microsoft Word и Excel, содержащие макросы. Кроме того, для проникновения на компьютер вирус может использовать уязвимости в популярном программном обеспечении (например, Adobe Flash, Internet Explorer, Outlook), для чего распространители внедряют его в обычные данные (картинки, тексты и т. Самый распространённый канал заражения в 1. Сейчас практически отсутствует из- за появления более распространённых и эффективных каналов и отсутствия флоппи- дисководов на многих современных компьютерах. Флеш- накопители (флешки). В настоящее время USB- флешки заменяют дискеты и повторяют их судьбу — большое количество вирусов распространяется через съёмные накопители, включая цифровые фотоаппараты, цифровые видеокамеры, портативные цифровые плееры, а с 2. Использование этого канала ранее было преимущественно обусловлено возможностью создания на накопителе специального файла autorun. Проводником Windows при открытии такого накопителя. В Windows 7 возможность автозапуска файлов с переносных носителей была отключена. Электронная почта. Обычно вирусы в письмах электронной почты маскируются под безобидные вложения: картинки, документы, музыку, ссылки на сайты. В некоторых письмах могут содержаться действительно только ссылки, то есть в самих письмах может и не быть вредоносного кода, но если открыть такую ссылку, то можно попасть на специально созданный веб- сайт, содержащий вирусный код. Многие почтовые вирусы, попав на компьютер пользователя, затем используют адресную книгу из установленных почтовых клиентов типа Outlook для рассылки самого себя дальше. Системы обмена мгновенными сообщениями. Здесь также распространена рассылка ссылок на якобы фото, музыку либо программы, в действительности являющиеся вирусами, по ICQ и через другие программы мгновенного обмена сообщениями. Веб- страницы. Возможно также заражение через страницы Интернета ввиду наличия на страницах всемирной паутины различного «активного» содержимого: скриптов, Active. X- компонент. В этом случае используются уязвимости программного обеспечения, установленного на компьютере пользователя, либо уязвимости в ПО владельца сайта (что опаснее, так как заражению подвергаются добропорядочные сайты с большим потоком посетителей), а ничего не подозревающие пользователи, зайдя на такой сайт, рискуют заразить свой компьютер. Интернет и локальные сети (черви). Черви — вид вирусов, которые проникают на компьютер- жертву без участия пользователя. Черви используют так называемые «дыры» (уязвимости) в программном обеспечении операционных систем, чтобы проникнуть на компьютер. Уязвимости — это ошибки и недоработки в программном обеспечении, которые позволяют удаленно загрузить и выполнить машинный код, в результате чего вирус- червь попадает в операционную систему и, как правило, начинает действия по заражению других компьютеров через локальную сеть или Интернет. Злоумышленники используют заражённые компьютеры пользователей для рассылки спама или для DDo. S- атак. Во времена MS- DOS были распространены стелс- вирусы, перехватывающие прерывания для обращения к операционной системе. Вирус таким образом мог скрывать свои файлы из дерева каталогов или подставлять вместо зараженного файла исходную копию. С широким распространением антивирусных сканеров, проверяющих перед запуском любой код на наличие сигнатур или выполнение подозрительных действий, этой технологии стало недостаточно. Скрытие вируса из списка процессов или дерева каталогов для того, чтобы не привлекать лишнее внимание пользователя, является базовым приемом, однако для борьбы с антивирусами требуются более изощренные методы. Для противодействия сканированию на наличие сигнатур применяется шифрование кода и полиморфизм. Эти техники часто применяются вместе, поскольку для расшифрования зашифрованной части вируса необходимо оставлять расшифровщик незашифрованным, что позволяет обнаруживать его по сигнатуре. Поэтому для изменения расшифровщика применяют полиморфизм — модификацию последовательности команд, не изменяющую выполняемых действий. Это возможно благодаря весьма разнообразной и гибкой системе команд процессоров Intel, в которой одно и то же элементарное действие, например, сложение двух чисел, может быть выполнено несколькими последовательностями команд. Также применяется перемешивание кода, когда отдельные команды случайным образом разупорядочиваются и соединяются безусловными переходами. Передовым фронтом вирусных технологий считается метаморфизм, который часто путают с полиморфизмом. Расшифровщик полиморфного вируса относительно прост, его функция — расшифровать основное тело вируса после внедрения, то есть после того, как его код будет проверен антивирусом и запущен. Он не содержит самого полиморфного движка, который находится в зашифрованной части вируса и генерирует расшифровщик. В отличие от этого, метаморфный вирус может вообще не применять шифрование, поскольку сам при каждой репликации переписывает весь свой код. Однако нет гарантии, что они смогут справиться с новейшими разработками.

0 Comments

Взгляд на 2. 00. 0 год. Лаборатория Касперского представляет обзор событий 2. Рисуя общую картину событий прошедшего года, мы вынуждены констатировать, что ситуация с вирусной опасностью существенно усложнилась по сравнению с 1. Только в мае атаке вируса Love. Letter подверглись более 4. По сообщению исследовательского центра Computer Economics, уже за первые 5 дней эпидемии вирус нанес мировой экономике убытки в размере 6,7 миллиардов долларов США. По данным этого же центра, суммарные убытки за весь 1. США. Основными результатами в процессе развития вредоносных кодов в этом году стали: абсолютное лидерство электронной почты в качестве главного источника вирусной опасности; технологическая диверсификация вирусов; доминирование скрипт и макро- вирусов над другими типами вредоносных программ; попытки создать вирусы для мобильных телефонов; широкое распространение вирусов, использующих . Согласно статистике службы технической поддержки . Таким образом, по сравнению с 1. В этой связи . В масштабах корпоративной сети эта система должна предполагать как минимум двухуровневую структуру фильтрации корреспонденции: на уровне почтового сервера и на уровне рабочих станций. Переключение внимания создателей вирусов на электронную почту вполне закономерно.

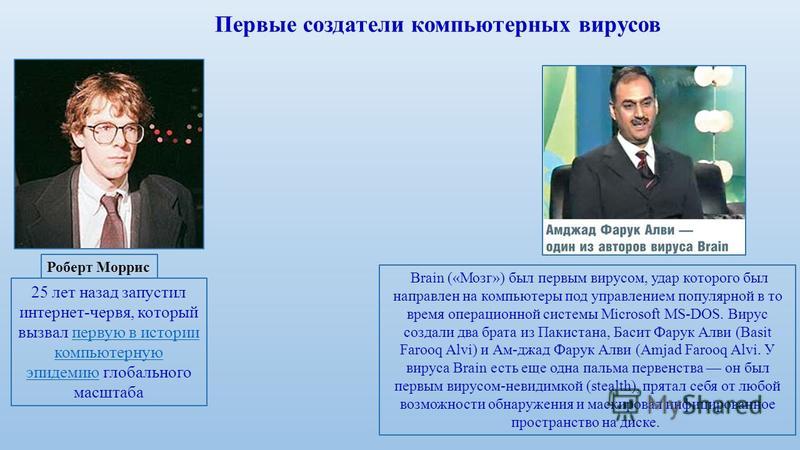

Brain («Мозг») был первым вирусом, удар которого был направлен на компьютеры под управлением. Вредоносная программа вызвала значительный ущерб в ряде азиатских (и не только) стран. Мир еще не оправился от шока, вызванного эпидемией вируса ILOVEYOU. Передается он по загрузочным секторам дискет, а примечателен тем, что первым вызвал настоящую вирусную эпидемию. Вредоносная программа вызвала значительный ущерб в ряде азиатских (и не только) стран, парализовала более 300 тысяч компьютеров по всему миру. Первую настоящую глобальную эпидемию вызвал в 1986 году вирус Brain. После запуска вредоносная программа автоматически внедрялась в систему. OneHalf, очень сложный вирус, обнаруженный в июне 1994 года, вызвал глобальную эпидемию во всем мире, в том. Lehigh (1987 год) — первый по-настоящему вредоносный вирус, вызвавший эпидемию в. Самая известная модификация, Jerusalem, стала причиной глобальной вирусной эпидемии, первой. Aids Information Diskette (декабрь 1989) — первая эпидемия троянской программы.

Как показывает практика, больше всего вредоносных программ создается для тех операционных систем, приложений, технологий передачи данных, которые имеют наибольшую популярность. Сегодня электронная почта является де- факто стандартом как делового, так и неформального общения. Сотни миллионов людей по всему миру не представляют нормального бизнеса без этого способа коммуникации с партнерами. Это и предопределило ориентацию создателей вирусов на электронную почту. Диверсификация вирусов. Оценивая технологическую сложность вирусов, обнаруженных в 2. С одной стороны создается все больше сложных вирусов, написанных на языках низкого уровня. С другой стороны, большое распространение получили . Обе разновидности компьютерных вирусов отличаются исключительной примитивностью структуры и простотой создания. Случилась первая в истории крупная вирусная эпидемия: были заражены компании, правительственные и научные учреждения по всему миру. Вредоносная программа был создана в 1998 году и, действительно, подчас наносила значительный урон «жертве». С другой стороны, они могут представлять не меньшую опасность, нежели другие типы вирусов. Языки программирования VBS и VBA, при помощи которых создаются соответственно скрипт и макро- вирусы, предоставляют практически те же возможности с точки зрения нанесения вреда зараженным компьютерам, что и другие, более сложные языки программирования. Закономерно, что создатели вирусов предпочитают работать с VBA и VBS, нежели создавать практически те же программы на Assembler или C. Год Любовных Писем. По общему мнению антивирусных экспертов . Вирус Love. Letter, обнаруженный 5 мая, мгновенно разлетелся по всему миру, поразив десятки миллионов компьютеров практически во всех странах. Причины этой глобальной эпидемии кроются в следующем. Во- первых, чрезвычайно высокая скорость распространения. Вирус рассылал свои копии немедленно после заражения системы по всем адресам электронной почты, найденным в адресной книге почтовой программы Microsoft Outlook. Подобно обнаруженному весной 1. Большинство до сих пор считает, что текстовые файлы не могут содержать вредоносных программ. Это действительно так, однако под фальсифицированным расширением TXT может скрываться все что угодно, в данном случае - программа, написанная на Visual Basic Script (VBS). В- третьих, автор вируса использовал простой и гениальный ход с точки зрения психологии: мало кто сможет удержаться, чтобы не прочитать любовное письмо от своего знакомого. Именно на это была сделана основная ставка в процессе разработки вируса. Необходимо заметить, что . Тогда многие поспешили обвинить компанию в раздувании вирусной истерии, однако весна 2. Евгения Касперского. На данный момент обнаружено более 8. Как считают вирусные аналитики Лаборатории Касперского, разработка этой вредоносной программы началась более 5 лет тому назад и она проработала на заражённых компьютерах Ближнего Востока не менее. Эта была первая эпидемия, вызванная вирусом для Windows.Love. Letter. В целях защиты своих пользователей не только от существующих, но и от будущих версий вируса, 7 мая . Благодаря интегрированному механизму эвристического анализа скрипт- программ, Script Checker надежно защитил пользователей . Данный червь не имел особых отличительных черт за исключением того, что он отсылал бессмысленные SMS- сообщения владельцам мобильных телефонов сети Movi. Star. Это обстоятельство обусловило распространение слуха о появлении первого вируса, способного заражать непосредственно мобильные телефоны. К счастью, реальность была менее сурова, поскольку кроме посылки SMS- сообщений Timofonica более никакого отношения к телефонам не имел. Двумя месяцами позже была обнаружена утилита под названием HSE, которая имела способность рассылать SMS- сообщения любого содержания на мобильные телефоны ряда немецких сотовых сетей. В отличие от 'Timofonica', эту программу нельзя отнести ни к разряду вирусов, ни Интернет- червей. По сути дела, это просто вредоносная программа, которая может использоваться для совершения несанкционированных действий в отношении владельцев мобильных телефонов. Наконец, 3. 0 августа мир снова облетела новость о появлении . Как выяснилось позже, норвежские специалисты лишь открыли брешь в системе защиты некоторых моделей телефонных аппаратов Nokia, которая позволяла блокировать клавиатуру телефона при посылке на него SMS- сообщения определенного содержания. Однако никакого отношения к вирусам это событие не имеет. Важно подчеркнуть, что сама проблема вирусов для мобильных телефонов пока что не может считаться актуальной. Это обусловлено тем, что современные телефоны не имеют необходимых аппаратных возможностей для существования вирусов. Напомним, что для этого требуется выполнение следующих условий: возможность создавать, модифицировать и обмениваться исполняемыми программными объектами для данного конкретного оборудования, популярность оборудования и достаточно низкий уровень защиты. Однако, появление настоящих . Стандарт MID (Mobile Information Device) на базе языка программирования Java (Java. Используя эту брешь, вирусы способны проникать на компьютеры сразу же после прочтения зараженного письма, без необходимости запуска вложенных файлов. Первый вирус этого типа (Bubble. Boy) был обнаружен в ноябре 1. За неделю до этого компания Microsoft выпустила специальную . Однако факт, что в течение 2. Это не может не вызывать беспокойства, и мы еще раз рекомендуем установить бесплатное дополнение к Internet Explorer 5. Самообновляющиеся вирусы. В 2. 00. 0 г. При помощи этой технологии автор вируса может незаметно для владельца зараженного компьютера обновлять версии установленных вредоносных компонент и устанавливать новые. Начало этой технологии было положено в конце 1. Babylonia, а в 2. Отдельного упоминания достоин Интернет- червь Hybris, который имеет возможность загружать дополнения не только с Web сайтов, но и из электронных конференций (alt. Такой ход имеет разумное обоснование, поскольку Web сайты практически сразу после обнаружения факта их использования вредоносными программами закрываются. Сделать то же самое с электронными конференциями практически невозможно. Автор Hybris использовал и другую оригинальную технологию, дабы не допустить к управлению вирусом посторонних людей. Для этого он использовал сильный алгоритм шифрования дополнений и электронную подпись. Вирусы в дополнительных потоках NTFSВ начале сентября был обнаружен первый известный компьютерный вирус (Stream), способный манипулировать дополнительными потоками (ADS) файловой системы NTFS. Как указывалось в предупреждении, распространенном . Гораздо большую опасность представляет сама технология проникновения в дополнительные потоки, поскольку ни один антивирусный сканер не в состоянии обнаружить там вредоносный код. К сожалению, история вызвала неадекватную реакцию у некоторых западных антивирусных компаний, которые обвинили . Тем не менее, кроме голословных обвинений наши оппоненты не смогли представить сколько- нибудь вескую аргументацию в подтверждение выдвинутой ими теории безопасности дополнительных потоков NTFS. Проблема антивирусной защиты NTFS до сих пор остается насущной, поскольку за несколько месяцев, прошедших с момента обнаружения Stream, всего несколько антивирусных сканеров научились искать вирусы в ADS. В общем было зарегистрировано появление 3. Троянских программ для этой операционной системы. Таким образом, общее количество Linux- вирусов достигло 4. Это первый в истории Linux- вирус, работающий в фоновом режиме и способный заражать файлы в масштабе реального времени. Вирусные мистификации продолжаются. Не меньшую проблему в 2. К этой категории относятся заведомо ложные сообщения о новых ранее неизвестных компьютерных вирусах. В таких сообщениях пользователей . В течение года наиболее активными были такие . В некоторые дни служба технической поддержки ? Действительно, все мы помним прошлогодние предупреждения некоторых западных компаний о готовящейся атаке компьютерного андерграунда в ознаменование наступления 2. Согласно этим сообщениям, хакеры всего мира подготовили сотни тысяч новых вирусов, которые будут выпущены на свободу в первые дни нового года. Как тогда, так и сейчас. Элвис и Глэдис (книга) — Википедия. Обложка книги «Элвис и Глэдис»Э. Автор книги — известный журналист, актриса и биограф — Элаин Данди. Книга включает в себя подробное описание молодых лет певца в кино, музыке, личной жизни. Основная тема книги — роль матери в жизни Элвиса Пресли — Глэдис Лав Смит Пресли, забота и опека, которые, как описывает в своей книги Элаин Данди — «стали для него указательными столбами». Первый выпуск книги в твёрдом переплёте, был издан в США в 1. Книга была переиздана в мягкой обложке в 2. Опубликовалась Университетской Прессой Миссисипи в 2. Бостонский Земной Шар назвал книгу «Элвис и Глэдис» — «ничем иным, как лучшей книгой биографии Элвиса». Книга широко приветствуется и поныне.

Драма, мелодрама, биография. В ролях: Сьюзэн Уолтерс, Дэйл Мидкифф, Линда Миллер и др. Показанная со стороны Присциллы, её история жизни и взаимоотношений с королём рок-н-ролла Элвисом Пресли. Я слышу его возню за спиной: бумажное шуршание, стеклянное побрякивание, приглушённое покашливание. Солнце давно в зените, а он только поднимается с постели. Первая часть фильма о развитии отношений между Элвисом Пресли и Присциллой. Фильм снят по книге Присциллы Пресли 'Элвис и Я'. Описание фильма: Фильм основан на воспоминаниях жены великого Элвиса Пресли - Присциллы. Первая часть фильма о развитии отношений между Элвисом Пресли и Присциллой. Фильм снят по книге Присциллы Пресли 'Элвис и Я'. Присцилла Белью Пресли и Сандра Хармон «Элвис и я» (Priscilla Beaulieu Presley & Sandra Harmon “Elvis and me”). Присцилла Пресли, бывшая жена Элвиса, написала свою книгу воспоминаний о своих отношениях с Элвисом. Описание: Фильм о развитии отношений между Элвисом Пресли и Присциллой. Фильм снят по книге Присциллы Пресли 'Элвис и Я'. Элвис и Я / Elvis and Me Перевод: Профессиональный (полное дублирование), cубтитры: отсутствуют Формат: VHSRip, AVI, XviD, MP3 Страна: США Жанр: мелодрама, драма, музыка, биография Продолжительность: 01:27. Фильм снят по книге Присциллы Пресли 'Элвис и Я'. Мелодрама, драма, музыка. В ролях: Сьюзан Уолтерс, Дэйл Мидкифф, Линда Миллер и др. Вторая часть фильма о развитии отношений между Элвисом Пресли и Присциллой. Фильм снят по книге Присциллы Пресли 'Элвис и Я'. Автор: Жаркова Анастасия Жанр: Биографии и мемуары Серия: 100 человек, изменивших ход истории #23 Год: 2008 Добавил: Admin 8 Май 12 Проверил: Admin 8 Май 12. Комментарии к книге 'Элвис Пресли'. Типография «Красная звезда» г. Минск. Типография «Красная звезда» предлагает Вам полиграфические услугиполного комплекса, начиная c дизайна и заканчивая доставкой готового тиража. Мы располагаем оборудованием для офсетной ролевой и листовой печати, трафаретной печати, цифровой печати, ризографии, послепечатной обработки продукции. Преимуществом нашей типографии является возможность оказания таких услуг, как высечка алфавита, выборочное УФ- лакирование (с глиттерами и без) способом трафаретной печати, вакуумная формовка изделий из полистирола, сварка изделий из ПВХ пленки токами высокой частоты, изготовление бумаги для печати на принтере в стопе с боковой и поперечной перфорацией. Ознакомьтесь с описаниями процессов полиграфии для получения необходимых сведений о полиграфических услугах, наших технологических возможностях по их выполнению.

Типография «Алая буква». Специальные предложения. Если наши фирмы уже заключили договор на оказание услуг, и у Вас есть заказ, заполните эту форму. Заполненный бланк с печатью и подписью ответственного лица. Каталог изображениймиллионы высококачественных фото. Архив макетовподборка стандартных бланков и журналов. Предлагаем вашему вниманию ряд полиграфических работ, которые выполнялись в нашей типографии. Печать бланков в типографии BravoPrint выполняется цифровыми и офсетным способом, а также с помощью ризографа. Приезжайте к нам в офис. Москва, Ленинградский пр-т, д. ОБРАЗЕЦ ПИСЬМА-ЗАЯВКИ НА ИЗГОТОВЛЕНИЕ ПЕЧАТИ (ШТАМПА) 1. Письмо оформляется на фирменном бланке организации. Индивидуальному предпринимателю Щербакову Виталию Валерьевичу От генерального директора ООО «Ваша фирма» Иванова И.И. Каталоги, журналы, блокноты, листовки. Онлайн Заявка Email: [email protected], [email protected]. Цифровое изготовление бланков от 1шт в типографии 'Гарант'. Срочная печать бланков методом цифровой печати. В типографии «Бумажное небо» можно оформить заказ на изготовление фирменных бланков по самым разнообразным шаблонам. Скачать заявку на бланки Документ Word Архив ZIP. Опубликовано в Информация.

Бланки документов о высшем образовании (23). Бланк Документа о прохождении экзамена на владение русским языком (2). Бланки документов о повышении квалификации и профессиональной переподготовке (27). Бланки документов о послевузовском. Заявка на выполнение печатных работ 2017 (PDF, 527 Кб). Заполнить бланк согласно образцам, представленным на этой страничке. Вы можете сейчас сделать заявку на предварительный расчет стоимости полиграфических услуг по изготовлению продукции, для чего заполните одну из форм, предложенных ниже, или воспользуйтесь формой обратной связи. Мы сообщим всю необходимую информацию по Вашему заказу: сроки и возможность выполнения, предварительную стоимость, порядок оформления договора. Свои вопросы по оформлению заказа Вы можете задать, обратившись по телефонам: +3. Формы заказа полиграфической продукции. Газета. Листовая продукция. Книжно- журнальная продукция. Другая полиграфическая продукция. Образцы продукции. Нижний Новгород. Фирменные бланки используются сегодня многими компаниями. Бланк с фирменной атрибутикой организации – это ее визитная карточка. На бланках принято печатать официальные письма, коммерческие обращения, прайс- листы на продукцию и т. Типография «Цифровая печать» разработает и изготовит для Вашего предприятия фирменные бланки любого формата: Плотность бумаги: 8. Минимальный тираж: Наши дизайнеры разработают бланк с учетом фирменного стиля Вашей организации. Download ASUS laptop drivers. ASUS / Dev. ID. info – free driver search and update utility. Обычные юзеры, геймеры, эксперты, дети – практически каждый современный человек считает лэптоп незаменимой покупкой.

Закономерность можно мотивировать тремя тривиальными аспектами. Первое, эти гаджеты считаются отменной альтернативой стационарному компьютеру, предлагая пользователю богатый спектр возможностей функционала. Кроме всего, последние драйвера ASUS предоставляют шанс в любой момент усовершенствовать их работоспособность. Было бы ошибкой не вспомнить о главном козыре ноутбуков – транспортабельности. Стоя, лежа, на ходу и сидя – где бы ни был человек, - он всегда может надеяться на удобство работы (редактирование файлов), общения с близкими и проведения досуга (прослушивание музыки, просмотр видео). Дабы гаджет радовал быстродействием не один месяц, важно скачать драйвера для ноутбука ASUS и регулярно их обновлять. Пожалуйста, укажите ОС.TouchPad SYNAPTICS 920-000194-01 A Р Драйвер DLL-файл Мануал Новости Устройство Софт Кодеки. На этой страничке вы видите ASUS L2000E CM2.2/128/20/CD/woOS/14.1'XGA/

Бесплатные драйверы для ASUS L2E. Найдено драйверов - 18 для Windows XP, Windows 2000, Windows ME, DOS. Выберите драйвер для бесплатной загрузки.  Журналы можно смотреть онлайн бесплатно и без регистрации. Vip. Step. com дает возможность читать журналы онлайн без скачивания. Наш каталог онлайн журналов ежедневно пополняется новыми номерами и имеет многочисленный архив журналов на различные тематики. Читать журналы онлайн 2.

За долгие годы завоевал репутацию законодателя интерьерной моды, сформировал вкусы нескольких поколений, источник вдохновения в искусстве создания идеального жизненного пространства. Название: AD / Architectural Digest Самые красивые дома мира. Видео-канал AD Россия. Читайте бесплатно журналы онлайн на нашем сайте. Коллекция женских журналов: Бурда (Burda), Вуменс Хелс (Women Health), Гламур (Glamour), Джой (Joy), Домашний очаг, Добрые советы, Ес (Yes), Ин.

Стайл (In. Style), Караван историй, Космополитен (Cosmopolitan), Лиза. Гороскоп, Лилит, Мари Клер (Marie Claire), Мини (Mini), Самая, Стильные прически, Татлер, Упс (Oops), Харперс Базар (Harper's Bazaar), Шейп (Shape), Эль (Elle), Аллюр. Все журналы и видео предоставлены исключительно для ознакомления. Мы советуем Вам приобрести бумажный вариант журнала ! AD Architectural Digest 12 1 Р AD Architectural digest, в. AD/Architectural Digest в. AD / Architectural Digest в Inc., Conde Nast Verlag ISSN: 1683-2086 Язык: Русский Формат: PDF Качество: Отсканированные страницы Количество страниц: 172-380 Описание: Описание: AD Architectural Digest — популярный международный журнал об архитектуре и дизайне. Журнал AD (Architectural Digest) — ведущий международный журнал об архитектуре и дизайне. Издается в Америке с начала 20-х годов, в России с сентября 2002 года. За долгие годы завоевал репутацию законодателя интерьерной моды. Описание: Журнал AD (Architectural Digest) — ведущий международный журнал об архитектуре и дизайне. Издается в Америке с начала 20-х годов, в России с сентября 2002 года.

Скачать Видео. МАСТЕР на русском – ключ встроен. Простая и функциональная программа на русском языке для работы с видео файлами. Программа «Видео. МАСТЕР» позволит вам конвертировать, редактировать, соединять и делить видео файлы. Если вы хотите мощный и быстрый видео конвертер с которым сможете удобно изменять формат видео файлов, то воспользуйтесь «Видео. МАСТЕР». Программа содержит в себе все необходимое для работы с видео файлами, огромная поддержка различных форматов, а также конвертация видео для специальных устройств. Чтобы пользоваться данной программой вам нужно скачать кряк с нашего сайта и сделать все по инструкции.Вам достаточно в программе выбрать тип устройства и нажать конвертировать, программа сама подберет лучшие параметры видео для выбранного устройства. Программа умеет конвертировать DVD фильмы в популярный удобный формат. Также «Видео. МАСТЕР» хорошо использовать для редактирования и изменения домашнего видео. Простое и функциональное меню позволит быстро внести нужные изменения в домашние видео, сделав его лучше и таким как вы хотели. Программа Видео. МАСТЕР активирована, в нее уже встроен ключ. Особенности: Любые форматы, любые настройки! Видео конвертер поддерживает форматы AVI, MP4, MPEG, 3. GP, 3. G2, WMV, MOV, VOB, MKV, FLV, MPG, PSP, M4. V, MTV, H2. 61, H2. H2. 64, MP3 и многие другие. Конвертируйте видео для мобильных. Видео. МАСТЕР включает готовые пресеты конвертации видео для телефонов Nokia, Samsung, HTC, Black. Berry, LG, Motorola, а также i. Phone, i. Pod и сотен других устройств! Доступный редактор видео. Видео конвертер содержит встроенный редактор, позволяющий улучшать изображение, добавлять надписи, спецэффекты, обрезать видео и даже заменять звук. Пакетная конвертация файлов. Видео. МАСТЕР позволяет быстро конвертировать несколько файлов одновременно. Программа оптимизирована для современных многоядерных процессоров. Записывайте DVD диски. Данный кряк подходит более чем для 200 продуктов. Вам нужно только выбрать программу, а крякер сделает. Универсальный взлом (crack) всех игр с сайта Nevosoft Скачать графические редакторы с кряком бесплатно. Скачать бесплатно офисные редакторы с файловых обменников. Программа даёт возможность с лёгкостью записывать DVD диски профессионального качества с интерактивным меню. Готовые варианта дизайна меню - в комплекте! Встроенный DVD- риппер. Конвертируйте целые DVD диски или отдельные эпизоды в любой формат.

При этом возможен выбор звуковой дорожки и настройка качества конвертации. Размещение видео на сайтах. Видео. МАСТЕР имеет готовые настройки видео, оптимизированные для You. Tube, Ru. Tube, Vimeo, ВКонтакте и т. FLV видео с готовым плеером!

Удобно и доступно. Конвертер имеет наглядный интерфейс на русском языке и очень прост в освоении. Вы сможете конвертировать и редактировать видео всего через пару минут! Видео. МАСТЕР 1. 1. Язык: русский. Активация: ключ уже встроен (программа работает и не требует активации)Размер: 3. Internet Download Manager + crack в. Введите в любой поисковой системе запрос с названием программы или игры, добавьте к нему фразу «скачать кряк». Перейдите по ссылке и скачайте предложенное. В разделе программы Вы сможете скачать программу, русификатор, ключ регистрации. Здесь вы без проблем найдете нужный вам ключ к программе, keygen, кряк или серийник. Также программа, может быть использована для взлома веб-сайтов которые защищены стандартной HTTP аутентификацией.

На главную Софт INFO Кино Гостевая Русификаторы Работа Кряки Варез Музыка. Последнее обновления 19.04.2005 22:47:06. Скачивайте бесплатные программы (софт) совершенно бесплатно, без регистрации и смс. Каждая наша программа содержит кряки, лекарство и инструкции. В эту белую ночь твои люди, шаги, как враги, Обнаженную ночь, твоя медная речь - острый меч. Припев: Am F Dm E Am F Dm E В эту белую ночь, да в темные времена. ДДТ популярные подборы аккордов. В эту белую ночь, да в темные времена, Am Fmaj Bb/D E7 Am F Bb/D E7. Посмотреть аппликатуры аккордов. Шевчук) - ещё аккорды на букву 'Б'. ДДТ – Белая ночь – текст. Не дожить, не допеть, не даёт этот город уснуть, И забыть те мечты, чью помаду не стёр на щеке. В эту белую ночь твои люди, шаги, как враги, Обнажённую ночь, твоя медная речь – острый меч.

Белая ночь, аккорды для гитары. Прокрутка. Злой ты, начальник, не добрый. Ну, ничего, подобреешь. В эту белую ночь твои люди, шаги, как враги, Обнаженную ночь, твоя медная речь - острый меч. На музыкальном портале Зайцев.нет Вы можете бесплатно скачать и слушать онлайн песню «Белая ночь» (ДДТ) в формате mp3. ДДТ & Юрий Шевчук - Белая ночь / DDT & Yury Shevchuk - White Night. В эту белую ночь твои люди, шаги, как враги, Обнаженную ночь, твоя медная речь - острый меч. Припев: В эту белую ночь, да в темные времена. Не дожить, не допеть, не дает этот город уснуть И забыть те мечты, чью помаду не стер на щеке В эту белую ночь твои люди, шаги, как враги, В обнаженную ночь твоя медная речь — острый меч. E7 Amsus4 Am Dm6/F Р’ С Am Dm E7 Am Dm И забыть те мечты, чью помаду не стер на щеке. E7 Am Dm В эту белую ночь. E7 Am Dm Твои люди, шаги, как враги. Asus Am Dm E Asus Am Dm F Не дожить, не допеть, не дает этот город уснуть, И забыть те мечты, чью помаду не стер на щеке. В эту белую ночь твои люди, шаги, как враги, Обнаженную ночь, твоя медная речь - острый меч.

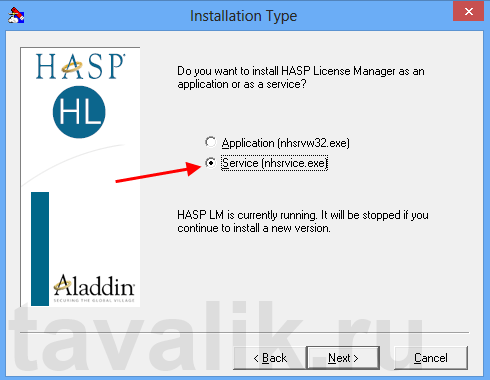

Назначение, установка и администрирование ключей защиты HASP для «1. С: Предприятие» 8. Программные продукты «1. С: Предприятие» версии 8 помимо системы программного лицензирования могут быть защищены от копирования аппаратными LPT или USB ключами типа HASP4 Net от фирмы Aladdin. В данной статье приведена информации о типе, маркировке и назначении различных ключей HASP4 Net от «1. С: Предприятие». А также обзор программных продуктов от фирмы Aladdin, служащих для установки, настройки и администрировании этих ключей (для ОС семейства Windows). Оглавление. Маркировка и назначение ключей. Утилита для установки драйвера ключа защиты программ HASP HL под Win32/Win64 (Windows 2000/XP/2003 Server/2008 Server/Vista/Windows7 x32, Windows XP/2003 Server/2008 Server/Vista/Windows 7 x64). 3) License Generation API (Р. Полный набор драйверов HASP предназначен прежде всего для решения проблем. После запуска автоматически начинается переустановка драйверов. Что нужно знать при установке ключей. Особенности учета клиентских лицензий. Программы для администрирования ключей HASPПросмотр полученной лицензии в 1. С1. Маркировка и назначение ключей. Все ключи HASP4 Net условно можно разделить на 2 типа «Клиентские» и «Серверные»: Клиентские служат для выдачи лицензий пользователям Windows при запуске «1. С: Предприятие» 8. Данные ключи могут быть установлены на любой компьютер в локальной сети. Обслуживанием ключей в данном случае занимается программа HASP HL License Manager. Серверный ключ необходим для того, чтобы запускалась служба сервера «1. С: Предприятие». Он должен быть установлен непосредственно на тот же самый компьютер, где и запущена данная служба. Служба может иметь разрядность x. Назначение конкретного ключа можно определить по его цвету и маркировке. На рисунках ниже рамкой выделена маркировка ключа. Остальные символы на ключе для пользователей программ особого значения не имеют. Поставка для розничного распространения. С: Бухгалтерия 8 КОРП1.

Hardware Against Software Piracy) в.

С: Бухгалтерия бюджетного учреждения 8. С: Бухгалтерия автономного учреждения 8 ПРОФ1. С: Бухгалтерия автономного учреждения 8 КОРП1. С: Управление торговлей 8. С: Зарплата и Управление Персоналом 8. С: Зарплата и кадры бюджетного учреждения 8. С: Управление небольшой фирмой 8. С: Комплексная автоматизация 8. С: Предприятие 8. Управление производственным предприятием. С: Документооборот 8. С: Предприятие 8. Клиентская лицензия на 1 рабочее место. СЕТЕВЫЕ ВЕРСИИ ОСНОВНЫХ ПОСТАВОК И МНОГОПОЛЬЗОВАТЕЛЬСКИЕ КЛЮЧИUSB HASP HL Net. H4 NET5 ORGL8. 1С: Бухгалтерия 8. Комплект на 5 пользователей. С: Бухгалтерия 8 ПРОФ на 5 пользователей. Поставка для розничного распространения. С: Предприятие 8. Комплект прикладных решений на 5 пользователей. H4 NET5 ORGL8. 1С: Предприятие 8. Клиентская лицензия на 5 рабочих мест. H4 NET1. 0 ORGL8. С: Предприятие 8. Клиентская лицензия на 1. H4 NET2. 0 ORGL8. С: Предприятие 8. Клиентская лицензия на 2. H4 NET5. 0 ORGL8. С: Предприятие 8. Клиентская лицензия на 5. H4 NET1. 00 ORGL8. С: Предприятие 8. Клиентская лицензия на 1. NET2. 50+ ORG8. A1. С: Предприятие 8. Клиентская лицензия на 3. NET2. 50+ ORG8. B1. С: Предприятие 8. Клиентская лицензия на 5. КЛЮЧИ НА СЕРВЕР 1. С: ПРЕДПРИЯТИЕ 8.*USB HASP HL Pro. H4 M1 ENSR8. 1С: Предприятие 8. Лицензия на сервер (х. USB HASP HL Max. Max EN8. SA1. С: Предприятие 8. Лицензия на сервер (x. КОМПЛЕКТЫUSB HASP HL Net. USB HASP HL Pro. H4 NET1. ORGL8. H4 M1 ENSR8. С: Предприятие 8. Управление производственным предприятием для 1. В комплект поставки входит два ключа: Многопользовательский на 1. С: Предприятия 8.* (х. H4 NET1. 0 ORGL8. H4 M1 ENSR8. 1С: Комплексная автоматизация 8 для 1. В комплект поставки входит два ключа: Многопользовательский на 1. С: Предприятия 8.* (х. H4 NET2. 0 ORGL8. H4 M1 ENSR8. 1С: Предприятие 8. Комплект для обучения в высших и средних учебных заведениях. В комплект поставки входит два ключа: Многопользовательский на 2. С: Предприятия 8.* (х. Размер USB- ключей может отличаться от размера ключей изображенных на рисунках. Программные продукты системы «1. С: Предприятие» выпускавшиеся до 2. Цветовая схема и маркировка ключей осталась без изменений. Что нужно знать при установке ключей. Есть несколько особенностей, которые следует принять во внимание перед установкой ключей HASP, а именно: Общее число пользователей, которые могут работать с системой «1. С: Предприятие» равно сумме лицензий, доступных в каждом из клиентских ключей. На одном физическом компьютере не могут работать 2 и более ключа одной Серии, т. Серию ключа можно определить по последним 5 символов в маркировке (ORGL8, ORGL8. A, ENSR8 и т. д.). Ключи разных серий без проблем могут быть установлены на один компьютер. Клиентские ключи могут быть установлены на любой компьютер в сети (если запущен HASP License Manager). При наличии нескольких ключей, лицензии выдаются в следующем порядке. ORGL8в ключе серии ORGL8. Aв ключе серии ORGL8. BДействует также «запоминание ключа», т. По сети он работать не будет. Серверные 6. 4- битные ключи также можно использовать и в 3. Есть определенные проблемы с пробросом серверного ключа из физической среды в виртуальную на некоторых гипервизорах. Например, мне так и не удалось штатными средствами пробросить серверный ключ в виртуальную машину в Hyper- V на Windows Server 2. R2. COM- соединение также требует лицензию. Для работы Web- сервисов не требуется клиентских лицензий. Полный алгоритм поиска лицензии при старте «1. С: Предприятие» для версии 8. Особенности учета клиентских лицензий. Клиент «1. С: Предприятие» при запуске может использовать для получения лицензий: Локальный ключ — ключ установленный на физический компьютер, с которого запускается «1. С: Предприятие». Дает право запуска на компьютере c ключом из под одной сессии Windows произвольного количества экземпляров системы в режиме 1. С: Предприятие или Конфигуратор. При работе в терминальном режиме позволяет работать только одному пользователю, который подключился к терминальной сессии с идентификатором 0. Многопользовательский ключ, доступный по сети через HASP License Manager — Обеспечивает одновременную работу стольких компьютеров, на сколько пользователей имеется ключ. Аналогично локальному ключу на одном компьютере в одной сессии Windows возможен запуск произвольного количества экземпляров системы в любом режиме в рамках одной лицензии. При работе в терминальном режиме также требуется установка HASP License Manager. Сервер «1. С: Предприятие» или модуль расширения веб- сервера — Помимо программы HASP License Manager лицензии также могут выдаваться и сервером «1. С: Предприятие» или модулем расширения веб- сервера (только в случае работы с файловой базой через Web- клиент). При этом подсчетом лицензий занимается непосредственно сервер «1. С: Предприятие» или модуль расширения веб- сервера. В этом случае, в отличии от двух предыдущих вариантов, лицензии расходуются из расчета «один сеанс — одна лицензия». Таким образом, если на одном компьютере запущено два экземпляра «1. С: Предприятие», то будет затрачено две лицензии. Кроме того очень важно знать и учитывать следующую особенность: если в сети будет обнаружено несколько многопользовательских клиентских ключей серии ORGL8, то сервером будет выбран один произвольный ключ. После исчерпания лицензий этого ключа возможно использование одного многопользовательского ключа ORG8. A, и затем возможно использование одного многопользовательского ключа ORG8. B. 4. Программы для администрирования ключей HASP4. HASP Device Driver. На момент написания статьи актуальной была версия 6. Скачать можно с официального сайта или с текущего. Это ничто иное как обычный драйвер для устройства. Он нужен для того, чтобы ключ HASP4 Net определился в системе. Устанавливать следуя инструкциям инсталлятора. HASP HL License Manager. На момент написания статьи актуальной была версия 8. Скачать можно с официального сайта или с текущего. Менеджер лицензий — это утилита, которая служит связующим звеном между сетевым ключом и «1. C», запускаемой на удаленной машине. При установке HASP License Manager автоматически создает правило в Брандмауэре Windows. Однако, для работы защищенного приложения на удаленной рабочей станции необходимо проверить, что осуществляется беспрепятственный проход UDP- и TCP- пакетов по 4. Устанавливать менеджер желательно как службу, выбрав «Service (nhsrvice. Ну а после установки должна появиться соответствующая служба. При установке в сети двух и более менеджеров лицензий, их необходимо настроить для корректной работы. Иначе в сети может возникать коллизия между менеджерами лицензий по именам — при старте они принимают одно и то же имя по умолчанию, и в результате в сети присутствует несколько ресурсов с одинаковыми именами. Стоит отметить, что нередко менеджеры нормально работают и без настройки. Тем не менее, следует иметь в виду, что возможно возникновение проблемы. Кроме того, настройка может понадобиться, например, чтобы разделить клиентов по разным менеджерам лицензий. Подробнее об этом читайте здесь. Aladdin HASP Monitor. На момент написания статьи актуальной была версия 8. Скачать можно с официального сайта или с текущего. Данная утилита служит для мониторинга доступа к ключу и занятых лицензий. После установки и запуска, программа сканирует сеть в поисках менеджера лицензий и показывает активные соединения клиентских приложений с данными службами. Монитор дает возможность увидеть имена хостов, на которых установлена служба и HASP ключи, максимальное количество лицензий в ключе, количество занятых лицензий и имина клиентов, получивших лицензию. Следует понимать, что сам по себе монитор может показать только наличие менеджера лицензий на том или ином адресе. Ключ он сможет увидеть только после того, как защищенное приложение успешно откроет хотя бы одну сессию с ключом. Кроме того, следует учитывать, что Aladdin Monitor работает только по протоколу UDP, порт 4. Windows. Таким образом, отсутствие данных о ключе в мониторе еще не означает, что ключ недоступен для приложения. Просмотр полученной лицензии в 1. СПеречень всех видимых ключей, а также место получение текущей лицензии можно посмотреть и непосредственно из «1. С: Предприятие». Достаточно запустить 1. С в режиме 1. С: Предприятие, в меню выбрать «Справка» — «О программе. Здесь мы увидим ключ выдавший лицензию данному пользователю, а также все видимые ключи сети. Информация о выданных лицензиях присутствует также и в Консоли Администрирования Серверов «1. С: Предприятие» в списке сеансов информационной базы (начиная с версии платформы 8. Молнии бьют в одну точку - в каменную кладку у крыши Большой Башни. А в заброшенной сторожке у болота Таня Гроттер обнаруживает забытое пророчество Древнира. Если будет выпущен древний дух, Золотая Пиявка заползет в магический огонь и лопнет веревка в грифе контрабаса, время повернет вспять, ожившие языческие истуканы пойдут войной на Черепаху Вечности и рухнут Жуткие Ворота! Предсказанные события начинают сбываться одно за другим.. И все это во время чемпионата мира по драконболу, в котором сборной Тибидохса предстоит сразится с командой невидимок, где блистает неподражаемый Гурий Пуппер!!! Чумы- дель- Торта. Громы и молнии - одни из. Зло, решившее нанести. Аудиокнигу Дмитрия Емеца. Молнии бьют в одну точку – в каменную кладку у крыши Большой Башни. А в заброшенной сторожке у болота Таня Гроттер обнаруживает забытое пророчес. Глава 7 ЗОЛОТАЯ ПИЯВКА. Текст книги 'Таня Гроттер и Золотая Пиявка'. Дмитрий Емец Таня Гроттер и Золотая Пиявка. Краткий справочник магических заклинаний.

Таня Гроттер И Золотая Пиявка Читать Онлайн БесплатноГром сотрясает магическую школу Тибидохс. Молнии бьют в одну точку – в каменную кладку у крыши Большой Башни. А в заброшенной сторожке у болота Таня Гроттер обнаруживает забытое пророчество Древнира. А в заброшенной сторожке у болота Таня Гроттер обнаруживает забытое пророчество Древнира. Если будет выпущен древний дух, Золотая Пиявка заползет в магический огонь и лопнет веревка в грифе контрабаса, время повернет вспять. Здесь вы можете читать онлайн книгу «Таня Гроттер и Золотая Пиявка» автора Дмитрий Емец читать онлайн - страница 1 и решить стоит ли ее покупать. Аудиокнига «Таня Гроттер и Золотая Пиявка» автора Дмитрия Емец это третья книга из цикла «Таня Гроттер». Школу магии Тибидохс сотрясают раскаты грома. Молнии как зачарованные бьют в одну точку – в каменную кладку у крыши Большой башни. Таня Гроттер и Золотая Пиявка  |

RSS Feed

RSS Feed